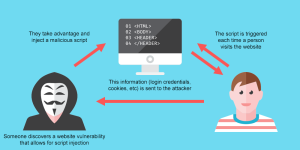

حملات XSS یا Cross-site Scripting، نوعی از حملات امنیتی در برنامههای تحت وب هستند که در آنها مهاجمان میتوانند اسکریپتهای مخرب را در صفحات وب سایتهای قربانی اجرا کنند. این حملات معمولاً زمانی رخ میدهند که یک برنامه وب به درستی دادههای ورودی کاربر را بررسی و پالایش نمیکند. در نتیجه، مهاجم میتواند کدی را به صورت اسکریپت خودکار اجرا شود و باعث بروز مشکلات امنیتی شود.

Cross-site scripting (XSS) به نوعی از حملات سایبری اشاره دارد که در آن اسکریپت های مخرب به وب سایت های قابل اعتماد و معتبر دیگری تزریق می شوند.

حملات Cross-site scripting در HTML، Flash، ActiveX و CSS قابل انجام هستند. با این حال، JavaScript پرطرفدارترین هدف مهاجمان سایبری است زیرا بنیادی ترین بخش تجربه های مرورگر است.

JavaScript یک زبان برنامه نویسی است که به شما اجازه می دهد ویژگی های پیچیده را در وب سایت خود پیاده سازی کنید. بسیاری از وب سایت های بزرگ و تعاملی که در وب وجود دارند با JavaScript ساخته شده اند. “شما می توانید ویژگی های تعاملی در سایت، بازی ها یا عملکردهای اضافی را برای بهتر بازار کردن محصولات خود توسعه دهید”، JavaScript به خاطر قابل استفاده بودن در جامعه وب بسیار پرطرفدار است زیرا به شما اجازه می دهد تقریباً هر کار را در یک صفحه وب انجام دهید. وقتی که این موضوع مشکلات را به دنبال دارد، مهاجمان سایبری ممکن است از JavaScript برای ورود به پشت صفحات وب شما استفاده کنند و اسکریپت های مخرب را درج کنند.

هکرها چگونگي عملكرد Cross-site Scripting را با استفاده از ورودی کاربر یا عبور از سياست هممنشأ (same-origin policies) به عمل آوردهاند. برای درک بهتر Cross-site Scripting، نگاه کوتاه به هر دو روش خواهيم داشت.

روش رایجترین حملات XSS توسط هکرها با بهرهگیري از ورودي کاربران صورت ميگيرد.

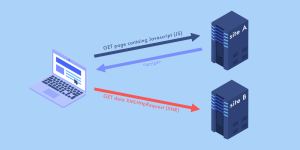

محدودیت هممنشأیی (Same-origin policy)، یک صفحه را محدود به دریافت اطلاعات از صفحات وب دیگر میکند.

طبق این سیاست، مرورگرهای وب فقط به اسکریپتهای موجود در صفحه وب اول اجازه میدهند تا به دادههای موجود در صفحه وب دوم دسترسی پیدا کنند، در صورتی که دو صفحه با همان منشأ باشند. این کمک میکند تا هیچ درخواست بین سایتهای مختلف ارسال نشود.

طبق سیاست، اگر شما صفحه فیسبوک خود را و بانک آنلاین خود را در همان مرورگر باز کرده باشید، دو وب سایت نمیتوانند اطلاعات را با یکدیگر به اشتراک بگذارند. با این حال، اگر چند تب فیسبوک (که منشأ یکسان را به اشتراک میگذارند) باز کرده باشید، آنها میتوانند بین خود اسکریپت و دادههای دیگر را تبادل کنند.

با وجود محدودیت هممنشأیی و سایر تدابیر امنیتی برای جلوگیری از درخواستهای متقابل بین سایتها، مهاجمان سایبری با استفاده از کوکیهای نشست راهی برای عبور از این سیاست پیدا کردهاند. این کار به دلیل آن است که هر بار که شما یک مرورگر باز میکنید، یک کوکی نشست برای تأیید هویت شما به عنوان یک کاربر وب سایت تولید میشود و به شما در حرکت از یک صفحه به صفحه دیگر کمک میکند.

کوکیهای نشست اطلاعات ورود، جزئیات کارت اعتباری، جزئیات حمل و نقل و دادههای حساس دیگر را ذخیره میکنند. روش عملکرد آن به این صورت است. فرض کنید میخواهید وارد حساب بانک آنلاین خود شوید. هنگام باز کردن وب سایت، یک کوکی نشست تولید میشود. اگر کوکیهای نشست وجود نداشت، هر بار که میخواستید صفحات را تغییر دهید، باید وارد حساب بانک آنلاین خود شوید.

عدم امن بودن مرورگر کاربران رایج است. و در صورت وجود هر گونه آسیب پذیری، مهاجمان سایبر با استفاده از کد درج شده در ورود کاربر، به سرقت کوکیهای نشست میپردازند. به این ترتیب، هکرها میتوانند کوکیهای تمام وب سایتهای باز شده در مرورگر کاربر را به سرقت ببرند. سپس، این کوکیها ممکن است برای ورود به حساب کاربران استفاده شده و باعث سرقت دادههای مالی شود.

Received message. با وجود محدودیت هممنشأیی و سایر تدابیر امنیتی برای جلوگیری از درخواستهای متقابل بین سایتها، مهاجمان سایبری با استفاده از کوکیهای نشست راهی برای عبور از این سیاست پیدا کردهاند.

این کار به دلیل آن است که هر بار که شما یک مرورگر باز میکنید، یک کوکی نشست برای تأیید هویت شما به عنوان یک کاربر وب سایت تولید میشود و به شما در حرکت از یک صفحه به صفحه دیگر کمک میکند. کوکیهای نشست اطلاعات ورود، جزئیات کارت اعتباری، جزئیات حمل و نقل و دادههای حساس دیگر را ذخیره میکنند. روش عملکرد آن به این صورت است. فرض کنید میخواهید وارد حساب بانک آنلاین خود شوید. هنگام باز کردن وب سایت، یک کوکی نشست تولید میشود. اگر کوکیهای نشست وجود نداشت، هر بار که میخواستید صفحات را تغییر دهید، باید وارد حساب بانک آنلاین خود شوید. عدم امن بودن مرورگر کاربران رایج است. و در صورت وجود هر گونه آسیب پذیری، مهاجمان سایبر با استفاده از کد درج شده در ورود کاربر، به سرقت کوکیهای نشست میپردازند. به این ترتیب، هکرها میتوانند کوکیهای تمام وب سایتهای باز شده در مرورگر کاربر را به سرقت ببرند. سپس، این کوکیها ممکن است برای ورود به حساب کاربران استفاده شده و باعث سرقت دادههای مالی شود.

اینجا سه نوع حملات cross-site scripting وجود دارد: reflected، stored و DOM-based XSS .

این آسیبپذیری در زمانی رخ میدهد که ورودی کاربر در پایگاه داده، فیلد نظرات، لاگ بازدید کننده یا سرورهای هدف ذخیره میشود. سپس قربانی میتواند دادههای ذخیره شده را (که برای نمایش در مرورگر امن نشده است) از برنامه وب بازیابی کند. به این صورت، هنگامی که یک هکر حمله را انجام میدهد، بار مفید برای فیلتر XSS مرورگر قابل مشاهده نیست و قربانیان ممکن است به طور تصادفی بار را فعال کنند اگر صفحه تحت تأثیر قرار گیرد.

این آسیبپذیری در زمانی رخ میدهد که یک برنامه وب به طور فوری ورودی کاربر را در نتایج جستجو، پیام خطا یا هر پاسخ دیگر بازگردانده میکند. در این حالت، دادههای ورودی کاربر بدون ذخیره سازی بازتاب داده شده است، به همین دلیل هکران قادر به تزریق اسکریپت XSS خبیث هستند. بر خلاف XSS ذخیره شده، XSS بازتاب شده به خود وب سایت هدف تأثیر میگذارد نه بازدید کنندگان وب سایت.

این آسیبپذیری در DOM (Document Object Model) رخ میدهد به جای بخش HTML. منبع خواندن کد خبیث ممکن است URL یا عنصر خاص HTML باشد.

در ادامه برخی راه حل هایی که بسیار مفید واقع خواهد شد اشاره خواهیم کرد :

اعتبارسنجی ورودی: اطمینان حاصل کنید که تمام دادههای ورودی کاربر به درستی بررسی و تأیید میشوند. این به جلوگیری از درج اسکریپتهای مخرب کمک میکند.

خروجی کدنویسی: هنگام نمایش دادههای کاربر در صفحات وب، از روشهای خروجی کدنویسی استفاده کنید. این کار باعث میشود که کاراکترهای خاصی که ممکن است بخشی از یک اسکریپت مخرب باشند، به صورت ایمن نمایش داده شوند.

استفاده از توکنهای CSRF: برای جلوگیری از حملات CSRF که ممکن است برخی حملات XSS را آسانتر کنند، از توکنهای CSRF استفاده کنید.

سیاستهای منبع محتوا (CSP): با استفاده از سیاستهای منبع محتوا، میتوانید مشخص کنید که اسکریپتها از چه منابعی باید بارگذاری شوند. این میتواند جلوی اجرای اسکریپتهای مخرب از منابع ناشناس را بگیرد.

بروزرسانی نرمافزار و کتابخانهها: مطمئن شوید که کتابخانهها و فریمورکهای استفاده شده در برنامهی وب بهروز هستند و شامل آخرین بهروزرسانیهای امنیتی هستند. با کمک این کار میتوانید از روشهای جدیدتر مقابله با حملات XSS بهرهبرداری کنید.

آموزش توسعهدهندگان: توسعهدهندگان باید در مورد روشهای امنیتی مطلع باشند و بدانند چگونه حملات XSS را شناسایی و جلوگیری کنند. آموزش مناسب توسعهدهندگان میتواند در کاهش احتمال حملات XSS موثر باشد.

تست نفوذ: برای بررسی میزان امنیت برنامهی وب خود، از تستهای نفوذ استفاده کنید. با این کار میتوانید نقاط ضعف امنیتی را شناسایی و رفع کنید.

مرور و کنترل کدها: از طریق مرور دورهای کدها و انجام بازرسیهای امنیتی، میتوانید از کیفیت کدها و روشهای امنیتی استفاده شده اطمینان حاصل کنید.

استفاده از واسطهای برنامهنویسی امن (API): هنگام استفاده از کتابخانهها و فریمورکها، از واسطهای برنامهنویسی (API) امن استفاده کنید که به طور خودکار دادهها را پالایش کرده و از اجرای کدهای مخرب جلوگیری میکنند.

محدود کردن دسترسیهای کاربر: سطح دسترسی کاربران را به اندازهی لازم محدود کنید تا از دسترسی به منابع حساس جلوگیری شود. این کار میتواند در جلوگیری از حملات XSS کمک کند.

ثبت و نظارت بر رویدادها: با ثبت و نظارت بر رویدادهای مربوط به برنامهی وب، میتوانید حملات امنیتی احتمالی را شناسایی و ردیابی کنید. در صورت بروز حملات XSS، این اطلاعات میتوانند به تحلیل و رفع مشکل کمک کنند.

اعمال مدیریت امنیتی در سطح سازمان: یک سیاست امنیتی جامع در سطح سازمان ایجاد کنید که شامل دستورالعملها و رویههای مربوط به مقابله با حملات XSS باشد. همچنین، اطمینان حاصل کنید که کلیه کارمندان و توسعهدهندگان از این سیاستها آگاه هستند و آنها را رعایت میکنند.

تست رگرسیون امنیتی: با اجرای تستهای رگرسیون امنیتی به صورت دورهای، میتوانید از حفظ امنیت برنامهی خود در برابر حملات XSS و سایر حملات اطمینان حاصل کنید. این تستها به شما کمک میکنند تا مشکلات امنیتی احتمالی را پیش از رخ دادن آنها شناسایی کنید.

استفاده از ابزارهای امنیتی: از ابزارهای امنیتی مانند واسطهای برنامهنویسی امن (API)، فایروالها، اسکنرهای آسیبپذیری و سایر راهکارهای امنیتی استفاده کنید تا از بروز حملات XSS و سایر حملات جلوگیری کنید.

ایجاد یک فرآیند گزارشدهی امنیتی: فرآیند گزارشدهی امنیتی را برای کاربران و توسعهدهندگان ایجاد کنید تا در صورت بروز مشکلات امنیتی یا حملات XSS، اطلاعات به سرعت به مسئولین مربوطه ارائه شود. این کمک میکند تا به موقع عکسالعمل نشان داده شود و مشکلات امنیتی سریعتر حل شوند.

بررسی مستندات و کدهای منبع: به طور منظم مستندات و کدهای منبع خود را بررسی کنید تا از رعایت استانداردهای امنیتی اطمینان حاصل کنید. این کار میتواند به شناسایی و رفع مشکلات امنیتی کمک کند.

ایجاد یک تیم امنیتی: برای بهبود امنیت برنامهی خود و مقابله با حملات XSS و سایر حملات امنیتی، تیمی تخصصی از کارشناسان امنیتی را تشکیل دهید. این تیم میتواند به توسعهدهندگان کمک کند که بهترین روشها و استانداردهای امنیتی را در برنامه پیادهسازی کنند. همچنین، این تیم میتواند در تشخیص و پاسخ به حملات امنیتی نقش مؤثری ایفا کند.

همکاری با جامعه امنیتی: به منظور بهرهبرداری از دانش و تجربیات دیگران در حوزهی امنیت اطلاعات، با جامعه امنیتی همکاری کنید. از منابع موجود، همچون انجمنهای تخصصی، وبلاگها، مقالات و کنفرانسهای امنیتی بهرهبرداری کرده و دانش خود را در مورد مقابله با حملات XSS و سایر حملات امنیتی افزایش دهید.

اجرای طرحهای بازیابی و برگشت به حالت عادی: در صورت بروز حملات XSS یا سایر حملات امنیتی، طرحهای بازیابی و برگشت به حالت عادی مهم هستند. این طرحها به شما کمک میکنند تا سریعاً به کار خود برگردید و اثرات منفی حملات را کاهش دهید.

اجرای سیاستهای پشتیبانگیری: با ایجاد سیاستهای پشتیبانگیری منظم از دادهها و کدهای برنامهی وب، میتوانید از از دست رفتن اطلاعات مهم جلوگیری کنید. در صورت بروز حملات XSS یا سایر حملات امنیتی که باعث از دست رفتن اطلاعات شوند، این پشتیبانها به شما کمک میکنند تا دادهها را بازیابی کرده و به کار خود ادامه دهید.

با اجرای این راهکارها و رعایت اصول امنیتی در توسعه برنامههای تحت وب، شما میتوانید از حملات XSS و سایر حملات امنیتی مقابله کنید